ログ管理

情報漏洩アプライアンスを導入することでセキュリティ対策をもっと簡単に!

IT資産管理・操作ログ取得の必要性とは?

事前対策

「誰が」「いつ」「どのような操作をしたか」を記録することで意図的な悪意の抑止を行う。

取得可能なログ一例

-

メールの送受信

-

Webアクセス

-

ファイルへのアクセス

-

印刷

-

アプリケーション起動

-

USB等のデバイス利用

事後対策

万が一、インシデントが発生しても原因究明の手掛かりとなる。

ログ活用の事例

-

■サイバー攻撃時

■サイバー攻撃時悪意あるソフトがインストールされた履歴から、発生時期や原因を調べる

-

■人為的な要因時

■人為的な要因時サーバ内の機密情報へアクセスした時期や履歴を調べる

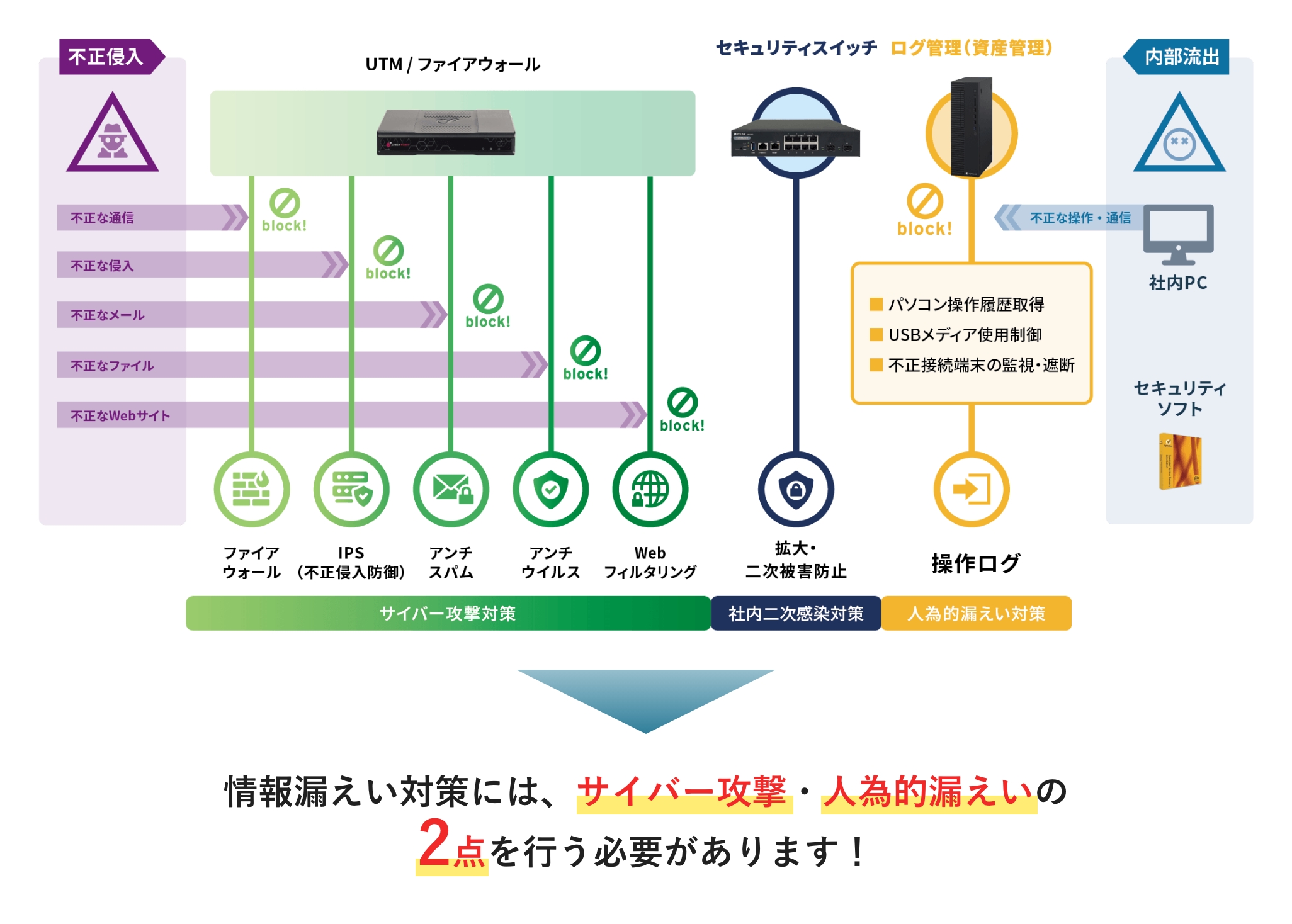

各ネットワーク機器の位置づけ

ハードウェア仕様監視対象50台以下用

| CPU | Intel® Core™ i3 -12100 プロセッサー |

| メモリ | 16GB (8GB×2) |

| 記憶装置 |

SSD:256GB SSD (PCIe対応)※1 ※2 HDD:2.5型 1TB HDD×2 (5,400rpm、Serial ATA対応) (RAID1)※1 |

| UPS | なし |

| 外形寸法 | W100mm×D310mm×H325mm |

| 重量 | 約 5.2kg |

※1 1GBを10億バイト、1TBを1兆バイトで算出しています。すべての領域はNTFSで設定されています。

※2 Cドライブ以外の容量は、リカバリー領域として使用しています。

エージェント稼働OS

| 管理者 パソコン |

OS | Windows10 / Windows11 |

|---|---|---|

| CPU | Intel Pentium 4 2.4GHz 相当以上 | |

| メモリ | 1GB 以上 | |

| HDD | インストール時に約 100MB の空き容量 |

※管理コンソールの動作環境です。 ※Mac OSには対応していません。 ※サポートが終了したOSは対象外となります。

※NET Framework Ver.4.8以上が必要です。 ※モニターは1024×768以上の画面解像度が必要です。

| 監視対象

パソコン |

OS |

Windows10 / Windows11

Mac OS 10.9 / 10.10 / 10.11 / 10.12 / 10.13/ 10.14 / 10.15 / 11 /12 / 13 |

|---|---|---|

| CPU |

Windows:Intel Pentium 4 2.4GHz 相当以上 Mac:使用 OS が正常に動作する Intel または Apple M1/M2 プロセッサ |

|

| メモリ |

Windows:1GB 以上 Mac:使用 OS が推奨する環境以上 |

|

| HDD |

Windows:インストール時に約 40MB の空き容量 Mac:インストール時に約 80MB の空き容量 |

※エージェント端末の動作環境です。 ※言語設定が日本語の場合のみ対応します。 ※サポートが終了したOSは対象外となります。 ※WindowsとMacでは機能差異があります。 ※サーバ・スマートフォンには対応していません。