企業を狙ったサイバー攻撃の手口は年々巧妙化しています。

その一方で、近年はテレワークが普及して、社員がオンラインで仕事をする新しい働き方ができるようになりました。

こうしてビジネスの環境が変化する中、企業がセキュリティ対策を強化するには、「ゼロトラストセキュリティ」が有効です。

本記事では、ゼロトラストセキュリティについて解説します。

ゼロトラストセキュリティとは?

ゼロトラストとは、信頼を前提としないセキュリティモデルのことです。

従来の情報セキュリティでは、安全な場所と危険な場所を切り分けて、境界の外からのアクセスに対して対策を講じる方法が用いられていました。

それに対して、ゼロトラストではすべてのアクセスに対してセキュリティ対策を講じます。

従来は安全とみなされていた内部からのアクセスも、信頼を前提としないゼロトラストでは、保護の対象となります。

このような仕組みにより、内部に侵入者が潜んでいるケースも含めて、あらゆるセキュリティの脅威による被害を防ぎやすくなるのが強みです。

ゼロトラストセキュリティが必要とされる背景

新型コロナウイルスによるパンデミック以降、リモートワークが世界的に普及したのは、記憶に新しいところです。

リモートワーク中の従業員は、非・セキュアな環境で業務にあたることが多く、マルウェアや不正アクセスなどの被害が続出しました。

また、機密情報が保存されたパソコンや記録媒体の紛失も相次ぎ、企業はこれらのセキュリティインシデントへの対応に迫られました。

こうした背景から、人間の「信頼」に頼らないゼロトラストセキュリティという考え方が浸透するようになりました。

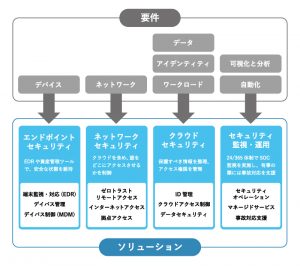

ゼロトラストセキュリティの構成要素

ゼロトラストセキュリティは、どのように実現できるのでしょうか。

セキュリティ対策は、主に以下の要素によって構成されます。

このように、ゼロトラストを実現するには、複数のセキュリティ対策を組み合わせる必要があります。

幅広い範囲で対策が求められるため、企業へ導入する際は社員への周知を行い、全社的に取り組むことがポイントです。

ゼロトラストの7つの基本原則

ゼロトラストの基本的な考え方を知る上で参考になるのが、NIST(米国立標準技術研究所)による7つの原則です。

「NIST SP800-207」で公表された7つの原則には、以下の項目が含まれています。

- すべてのデータソースとコンピューティングサービスをリソースとみなす

- ネットワークの場所に関係なく、すべての通信を保護する

- 企業リソースへのアクセスをセッション単位で付与する

- リソースへのアクセスは、クライアントアイデンティティ、アプリケーション/サービス、リクエストする資産の状態、その他の⾏動属性や環境属性を含めた動的ポリシーにより決定する

- すべての資産の整合性とセキュリティ動作を監視し、測定する

- すべてのリソースの認証と認可を⾏い、アクセスが許可される前に厳格に実施する

- 資産、ネットワークのインフラストラクチャ、通信の現状について可能な限り多くの情報を収集し、セキュリティ体制の改善に利⽤する

【引用】独立行政法人情報処理推進機構「ゼロトラスト移⾏のすゝめ 第1章:はじめに 1.1.ゼロトラストとは」

https://www.ipa.go.jp/jinzai/ics/core_human_resource/final_project/2022/ngi93u0000002ko3-att/000099778.pdf

以下では、このうち3つの原則を取り上げてご紹介します。

1.すべてのデータソースとコンピューティングサービスをリソースとみなす

ゼロトラストの考え方では、企業のネットワークに接続するあらゆるものが、情報資産とみなされます。

そこには、データベースなどのデータの保管場所、業務アプリやクラウドなどのサービス、PCやスマホなどの社用端末まで含まれます。

2.ネットワークの場所に関係なく、すべての通信を保護する

ゼロトラストでは、社内・社外にかかわらず、あらゆるネットワーク通信に対してセキュリティ対策を講じます。

従来の情報セキュリティの考え方では、社内ネットワークからのアクセスは安全とみなし、社外ネットワークからのアクセスのみが保護の対象となっていました。

こうした境界を設けずに、すべての通信を保護するのがゼロトラストの特徴です。

3.企業リソースへのアクセスをセッション単位で付与する

ゼロトラストでは、通信が行われる度に認証や許可が求められます。

たとえ過去に認証や許可が行われた場合であっても、セッションが発生したら、再び認証や許可が求められる仕組みです。

従来の情報セキュリティでは、過去の認証や許可を一定期間にわたり記憶させる方式が一般的でしたが、ゼロトラストでは記憶が行われません。

ゼロトラストセキュリティの導入メリット

ゼロトラストセキュリティを導入すると、社外のネットワークや端末を利用する場合でも、安全を確保しやすくなります。

たとえば、近年はテレワークの普及にともない、社外のネットワークから社員がアクセスする機会が多くなりました。

また、クラウドサービスのような便利な業務サービスも登場しています。

こうした多様な働き方に対応したセキュリティ対策ができるのが、ゼロトラストセキュリティの大きなメリットです。

年々巧妙化するサイバー攻撃の手口に備えて、セキュリティ対策を強化したい企業にも適しています。

まとめ

セキュリティ対策の重要性が高まり、信頼を前提としない「ゼロトラスト」の考え方が広まっています。

巧妙化するサイバー攻撃に備えて、社内のセキュリティ対策を見直してみてはいかがでしょうか。

社内ネットワークのセキュリティ対策は、ぜひスターティアにお任せください。

悪質なサイバー攻撃から自社を守るために、セキュリティソリューションをご用意しています。

おすすめ資料ランキング

【著者・監修者企業】

弊社はパソコン周り、オフィス環境、法律の改正、コスト削減など、ビジネスに関わるお困りごとの解決策を提供する当サイト「ビジ助channel」を運営しています。

資格

一般建設業 東京都知事許可(電気通信工事業):(般-4)第148417号

古物商 東京都公安委員会許可(事務機器商):第304361804342号

労働者派遣事業 厚生労働省許可:派13-316331

小売電気事業者 経済産業省登録:A0689

電気通信事業者 総務省届出:A-29-16266

媒介等業務受託者 総務省届出:C1905391

関連SNS

- トータルサポート

-

-

- オフィス環境

-

-

- 目的別で探す

- ネットワーク環境

-

-

- 環境サービス

-

-

- 目的別で探す

- Webプロモーション

-

-

- 3Dソリューション

-

-